책 소개

요약

네트워크의 개념부터 쉽게 습득할 수 있게 구성돼 있으며, 네트워크의 기본인 라우팅, 스위칭의 원리부터 실무 적용까지 직접 실습할 수 있도록 사례를 통해 설명한다.

또한 네트워크와 정보보호 실무자들이 소홀히 할 수 있는 네트워크 보안을 다루는데, VPN, DDoS 대피소 역할과 원리 및 현재 많은 이슈를 낳고 있는 망분리 등의 주제와 인프라의 구조적인 문제로 인해 발생할 수 있는 침해 사례까지 확인할 수 있다.

네트워크 설계 시 항상 인프라 보안을 고려해 구축할 수 있게 구조적인 네트워크 보안에 대한 내용도 함께 다룬다. 또한 챕터가 끝나는 부분에서는 다양한 네트워크에서 갖춰야 하는 보안 관련 주제를 심도 있게 설명한다.

추천의 글

지속적으로 발전하고 변화하는 IT 기술에 맞춰, 안정적인 서비스 제공을 위한 네트워크 기술 역시 빠른 속도로 발전하고 있습니다. 특히 빠른 속도와 신뢰되는 서비스를 제공해야 하는 증권 금융 분야의 네트워크 기술 중요성은 계속해서 강조해도 지나치지 않습니다.

저자는 증권 금융 네트워크 분야의 베테랑으로, 20년 이상의 국가 기반시설 증권 금융 네트워크 인프라 구축 및 운영 실무 경험과 노하우를 전달하고 있습니다. 운영 이론과 실무 사례를 체계적으로 설명하고 있어, 입문자들은 네트워크 인프라의 핵심이 되는 기술을 상세하게 접할 수 있습니다.

이 책에 실린 수많은 사례와 설정 값들은 저자의 내공이 녹아 있는, 다른 책과 차별화되는 강력한 특징입니다. 전반적으로 소개되는 실용적인 사례들은 현업에 바로 사용 가능한 내용으로, 네트워크 엔지니어들이 실무용 참고서적으로 유용하게 활용하실 수 있습니다.

정보보안을 공부하거나 관련 업무를 하면서 네트워크 기반 지식에 대한 깊은 갈증을 느끼는 분들에게도, 사막을 헤매다 오아시스를 만난 것처럼 네트워크 공부의 길잡이 역할이 돼줄 것입니다. 네트워크 기반 지식에 대한 이해가 선행되면 정보보안 업무의 이해도 또한 높아질 것이 분명하기에, 정보보안 공부를 하는 분들도 이 책을 통해 네트워크 기반 지식 습득에 도움을 받으시길 추천 드립니다.

이 책은 네트워크에 대한 이해의 폭을 넓히고자 하는 분들에게 큰 도움이 될 보물상자와 같은 책입니다.

코스콤 이현정

이 책에서 다루는 내용

네트워크 기반 지식에서 네트워크 보안에 이르기까지 네트워크의 전반적인 지식을 이해할 수 있는 학습서로, 네트워크 기반을 다진 후에 네트워크 보안, 더 나아가 정보 보호까지 이해하기 위한 기반을 다지는 수단으로 활용하기에 적절한 책이다. 네트워크 지식과 취약점을 함께 다루는 책이므로 항상 네트워크를 구축할 때 인프라 보안적인 요소를 숙지해 구축하는 데 도움이 될 것이다. 매 챕터의 마지막에 네트워크 취약점에 대해 기술한 부분은 실무에 바로 적용해야 하는 보안적인 요소로서 인프라 실무를 접하는 사람들에게 매우 유용한 지식이다.

이 책의 대상 독자

네트워크 실무 종사자나 입문자 및 정보 보호 입문자 및 네트워크 보안 실무자를 대상으로 한다.

이 책의 구성

1장, ‘네트워크 개론’에서는 통신의 개념과 데이터 통신이란 무엇이며, 데이터 통신이 어떤 의미인지를 설명한다. 컴퓨터 네트워크에서 테이터 통신을 할 때 인터네트워킹(Internetworking)이 이뤄지는 과정, 통신 방식의 과거와 비교해 현재가 어떤가에 대해서도 설명한다.

2장, ‘네트워크의 개념’에서는 데이터 통신의 기본 개념을 바탕으로 OSI 표준 프로토콜을 설명한다. 표준 프로토콜이 필요한 이유는 1장의 끝부분에 언급했다. 더 나아가 OSI 7 레이어와 각 레이어의 역할과 앞으로 이 책에서 다룰 TCP/IP 레이어를 설명한다.

3장, ‘네트워크 주소’에서는 TCP/IP에서의 IP 주소에 대해 설명한다. 물론 이 책을 읽는 독자들은 잘 알고 있을 것이라 생각하지만, 한 번쯤 쉬어가는 장으로 생각하고 읽어주기 바란다. IP 주소는 네트워킹에 있어서 의미 있는 정보를 전달하는 기본 색인이라 할 수 있다.

그런데 IP 주소만 알고 있으면 네트워킹을 할 수 있을까? 그렇지 않다. IP 주소와 항상 함께 따라다니는 서브넷 마스크, 클래스라는 용어도 함께 알아야 한다. 여기서는 IP 주소 체계 및 무엇을 알아야 정보를 전달하는 데 필요한 네트워킹이 가능한지를 알아본다.

4장, ‘네트워크 연결’에서는 X.25, HDLC 및 프레임 릴레이(Frame-Relay)에 대해 간단히 소개한다. 이 중에서 프레임 릴레이는 네트워크 토폴로지 실습에서 WAN 프로토콜로 사용되기 때문에 개념과 특성에 대해 기술한다. 그리고 앞으로 계속 접해야 하는 이더넷(Ethernet)에 대해서는 프로토콜의 특징, 구조 및 네트워크 장비에 사용되는 방식 등 관련 내용을 상세히 설명할 것이다.

5장, ‘라우팅’은 네트워크에서의 스위칭과 함께 필수적인 내용이다. 동일 네트워크상의 연결이나 데이터 전송에는 MAC 주소가 이용되지만, 서로 다른 네트워크상의 연결이나 데이터 전송에는 라우팅 기술이 이용된다. 라우팅에는 다양한 방식의 프로토콜이 있다. 5장에서는 이런 다양한 라우팅에 대한 기술 및 각 기술에 대한 특성을 알아보고, 적용에 따른 결과가 어떻게 나타나는지에 대해서도 실습을 통해 알아본다.

6장, ‘라우팅 프로토콜’에서는 네트워크 토폴로지상에서 목적지로 가는 경로를 결정하는 중요한 역할을 하는 라우팅 프로토콜에 대해 알아본다. 라우팅 프로토콜은 라우팅 테이블을 생성하기 위한 다양한 경로 정보를 만들어준다. 라우팅 테이블에는 다양한 목적지에 대해 경유지(Gateway 또는 Next Hop)를 나타내며, 라우팅 프로토콜에 의해 생성된 여러 가지 경로 중 최적의 경로가 등록된다. 6장에서는 정적(Static) 및 동적(Dynamic)라우팅 프로토콜에 대한 특성 및 라우팅 테이블이 생성되는 원리를 알아본다. 그리고 네트워크 구축에 있어 라우팅 프로토콜의 적용을 실습해본다.

7장, ‘스위칭’에서는 2계층 및 3계층 스위칭에 대해 반드시 알아야 하는 네트워크 기술과 네트워크를 구축할 때에는 어떤 스위칭 기술이 사용되고, 어떤 부분을 주의해야 하는지에 대해 알아본다. 네트워크에 있어서 스위칭 기술은 라우팅 기술 못지않게 중요한 부분을 차지하고 있다. 네트워크를 처음 접할 때는 기본적으로 라우팅 및 스위칭 기술을 접하게 되므로 이 장에서는 스위치에 대한 전반적이면서도 꼭 알아야 하는 기술 위주로 설명한다.

8장, ‘네트워크 보안’에서는 이제까지 배운 라우팅과 스위칭에 대한 개념 및 기술, 네트워크의 설계 및 구축에서 한 단계 더 들어간 네트워크 보안과 관련된 내용을 다룬다. 네트워크에 관련된 기술을 갖춘 후에는 네트워크 보안을 하지 않으면 안 된다. 8장에서 네트워크의 취약점에 관련된 부분을 간단한 팁으로 제공한 것은 네트워크 엔지니어들은 현재의 네트워크 엔지니어로 머물러서는 안 된다는 생각 때문이다. 네트워크에 관련된 지식을 충분히 보유하고 있다면 네트워크 보안을 더 쉽게 접할 수 있을 것이다.

9장, ‘인프라 보안’에서는 네트워크 보안에서 살펴본 네트워크 기능이나 요소별 보안이 아닌 좀 더 넓은 시야에서 보안을 바라본다. 과거의 인프라 보안은 어느 수준이며, 현재의 보안 수준은 과거에 비해 얼마나 진화했는지를 알아본다. 인프라 요소별 다양한 보안 솔루션이 구축 운영되고 있는데 대체적으로 어떤 요소에는 어떠한 보안 시스템(솔루션)이 적용되는지에 대해 알아보고, 마지막으로 인프라가 어떻게 새롭게 구축되는지와 변경이 발생할 때 항상 따라다니는 보안성 검토라는 절차는 무엇인지에 대해 알아본다.

10장, ‘트러블 슈팅’에서는 다년간 네트워크 시스템을 운영하다가 겪은 장애 및 발생 원인과 해결 방안에 대해서 15가지 사례를 들어 설명을 했다. 네트워크 관련 장애는 운영자가 네트워크 인프라 구축 시 고려하지 못한 부분에서 발생했음을 알 수 있다. 네트워크 인프라를 구축함에 있어 상세한 네트워크 설계와 장애가 발생할 수 있는 요소에 대해서 파악하고 대응을 해야 한다. 원인 분석과 해결방안을 바탕으로 향후 네트워크 인프라를 구축할 때 많은 도움이 될 수 있을 것이다.

11장, ‘네트워크 및 정보 보호 인프라 구축 사례’에서는 크게 세 가지 유형을 다루는데 인터넷을 이용한 외부망, 전용선을 이용한 외부망 및 내부 업무망에 대한 구축을 예로 들었다. 대내외 서비스망을 구축할 때 요소별 장애대비 업무의 연속성을 고려했으며, 필요 부분에 정보보호시스템을 구축했다. 정보보호시스템을 포함한 전체 네트워크 인프라를 구축함에 있어서 고려해야 할 부분을 구체적으로 제시했다.

상세 이미지

목차

목차

- 1장. 네트워크 개론

- 1. 통신의 개념

- 1) 데이터 통신

- 2) 컴퓨터 네트워크

- 2. 인터네트워킹의 정의

- 3. 통신의 진화

- 4. TCP/IP

- 1. 통신의 개념

- 2장. 네트워크 개념

- 1. OSI란?

- 2. OSI 7 레이어

- 1) 응용 계층

- 2) 데이터 전달 계층

- 3. OSI 7 레이어 vs TCP/IP 레이어

- 4. OSI 7 레이어 데이터 헤더 구조

- 3장. 네트워크 주소

- 1. IP 주소

- 2. 네트워크 주소

- 3. 호스트 IP 주소

- 4. 브로드캐스트 주소 개념

- 5. 네트워크 클래스

- 1) 서브넷 마스크

- 2) 브로드캐스트 주소

- 3) 서브넷 마스크 네트워크

- 6. 사설 네트워크 주소

- 7. IP 주소 버전

- 1) IPv6 주소 표현

- 2) IPv6 주소 표기

- 3) IPv6와 IPv4의 관계

- 4장. 네트워크 연결

- 1. 네트워크 연결 토폴로지

- 1) X.25

- 2) 프레임 릴레이

- 3) HDLC

- 4) 이더넷

- 2. 이더넷 연결 토폴로지

- 1) 이더넷 허브

- 2) 이더넷 스위치

- 3) 이더넷 타입에 따른 전송 방식

- 3. 이더넷 토폴로지

- 1) 이더넷 프레임 구조

- 2) 이더넷 프레임 구조 분석

- 4. IP 토폴로지

- 1) IP 패킷 구조

- 2) IP 패킷 단편화 기능

- 5. TCP 토폴로지

- 1) TCP 패킷 구조

- 6. UDP 토폴로지

- 1) UDP 패킷 구조

- 2) TCP vs UDP 특성 비교

- 3) 잘 알려진 포트

- 7. 패킷 분석

- 1) 패킷 캡처 API 윈도우 모듈(WinPcap)

- 2) 네트워크 패킷 분석 툴

- 3) TCP 3-Way 핸드쉐이킹 동작 분석

- 4) TCP Sequence & Acknowlegement 번호 상관성

- 5) TCP 재전송 & Timeout

- 6) 인터넷 트래픽 지연에 따른 패킷 유실 분석

- 7) TCP 세션 단절로 인한 재전송

- 8) 방화벽 CRC 체크 오류로 인한 재전송 발생

- 9) VPN IPSec 암호화 터널 패킷 확인

- 1. 네트워크 연결 토폴로지

- 5장. 라우팅

- 1. 네트워크 시뮬레이터

- 1) GNS3 소프트웨어 설치

- 2) 라우터 IOS 이미지 등록

- 3) 프레임 릴레이 스위치 설정

- 2. 라우팅 개요

- 3. 라우팅 테이블

- 4. 라우팅 경로 설정

- 1) 정적 라우팅 설정

- 2) 동적 라우팅 설정

- 3) 정책 라우팅 설정

- 1. 네트워크 시뮬레이터

- 6장. 라우팅 프로토콜

- 1. 라우팅 경로 설정

- 1) 정적 라우팅

- 2) 동적 라우팅

- 2. EIGRP

- 1) EIGRP 특징

- 2) EIGRP 동작

- 3) DUAL.

- 4) EIGRP 패킷 프로세스

- 5) EIGRP 메트릭

- 6) EIGRP 메트릭의 종류

- 7) EIGRP 설정

- 8) EIGRP 네이버 관계 검증

- 9) EIGRP Passive 인터페이스

- 10) EIGRP SIA

- 11) EIGRP Unequal 부하 분산

- 3. OSPF

- 1) OSPF(Open Shortest Path First) 특징

- 2) SPF 알고리즘

- 3) OSPF AREA

- 4) OSPF 패킷

- 5) OSPF 네이버 관계

- 6) OSPF 토폴로지 종류

- 7) OSPF DR & BDR

- 8) OSPF 이웃

- 9) OSPF 메트릭

- 10) OSPF 라우팅 테이블 경로 타입296

- 11) OSPF 네트워크 요약

- 12) OSPF Stub Area

- 4. IS-IS

- 1) Area(영역)

- 2) IS-IS 메트릭

- 3) IS-IS 라우팅 적용

- 5. BGP

- 1) BGP 특징

- 2) BGP 데이터베이스

- 3) BGP와 IGP 비교

- 4) BGP 메시지 패킷 교환

- 5) BGP 최적 경로 선출 순위 342

- 6) BGP 설정 방법

- 7) BGP 속성

- 8) BGP 속성별 기능

- 9) IGP와 BGP 동기

- 10) BGP 넥스트홉

- 11) 루트 리플렉터

- 12) 컨페더레이션

- 6. 재분배

- 1) Static, Connected 라우팅 재분배

- 2) 다이나믹(EIGRP, OSPF) 라우팅 재분배

- 3) 디폴트 라우팅 재분배

- 7. 멀티캐스트 라우팅

- 1) IP 멀티캐스트

- 2) IP 멀티캐스트 특징

- 3) 멀티캐스트 주소 체계

- 4) 멀티캐스트 관련 프로토콜

- 5) 멀티캐스트 프로토콜별 동작 영역

- 6) 멀티캐스트 라우팅 동작

- 7) 유니캐스트 vs 브로드캐스트 vs 멀티캐스트

- 8. IPv6 라우팅

- 1. 라우팅 경로 설정

- 7장. 스위칭

- 1. 스위칭 개념

- 1) 버스(동축 케이블을 이용한 버스)

- 2) 리피터

- 3) 허브

- 4) 브릿지

- 5) 스위치

- 6) 허브와 스위치의 차이점

- 2. ARP

- 3. 이더넷 프레임 전달 시 MAC 주소 변환

- 1) 2계층에서 프레임 전달 시 IP 주소 & MAC 주소

- 2) 3계층에서 프레임 전달 시 IP 주소 & MAC 주소

- 4. 라우터와 3계층 스위치

- 5. VLAN

- 6. 트렁킹

- 1) 표준 트렁킹 프로토콜

- 7. DTP

- 8. VTP

- 1) VTP 동작 원리

- 2) VTP 동작 모드

- 3) VTP 설정 시 주의사항

- 9. STP

- 1) BPDU

- 2) 브릿지 ID

- 3) STP 동작 절차

- 4) STP를 이용한 부하 분산

- 5) STP 컨버전스 타임

- 6) RSTP

- 7) MSTP

- 10. 그 외 스위칭 관련 기술

- 1) 이더채널(포트채널)

- 2) UDLD

- 3) 디바운스 타임

- 4) VRRP

- 5) HSRP

- 6) 스위칭 종류별 특징(3계층)

- 7) CEF 스위칭을 이용한 부하 분산(Load Sharing) 적용

- 8) 포트 미러링

- 9) QoS

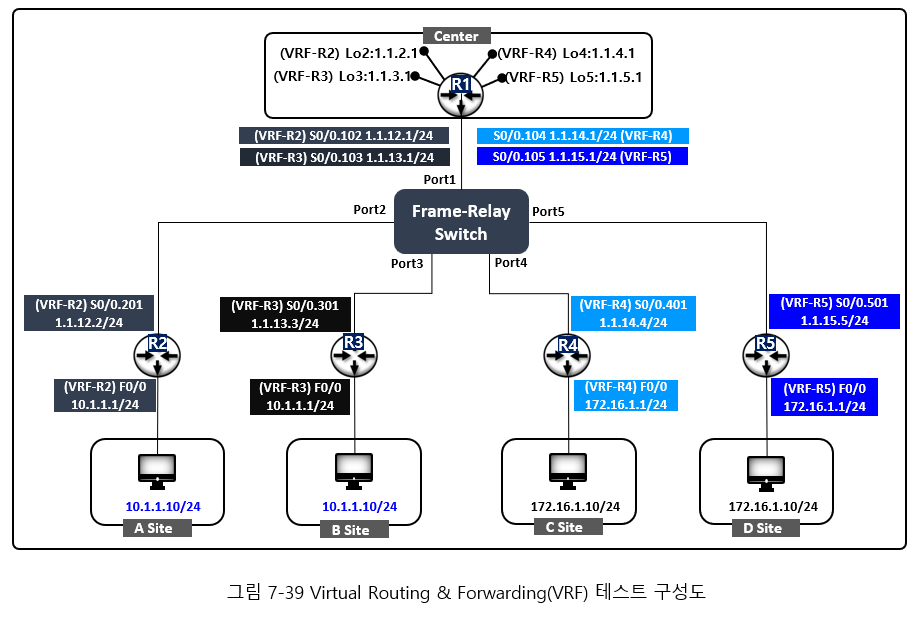

- 10) VRF

- 1. 스위칭 개념

- 8장. 네트워크 보안

- 1. 액세스 리스트

- 1) 액세스 리스트 레이어3, 레이어4 적용

- 2) 액세스 리스트를 이용한 Sync Flooding 공격 대응

- 3) 멀티캐스트 트래픽 제한

- 4) VLAN MAC 주소 차단

- 2. VPN

- 1) IPSec VPN

- 2) IPSec VPN 동작 절차

- 3) GRE 터널

- 4) DMVPN

- 5) VPN 클라이언트 접속

- 6) SSL VPN 클라이언트 접속

- 3. 방화벽

- 1) 방화벽 특징

- 2) 방화벽 사용의 효과

- 3) 방화벽의 한계점

- 4) 방화벽 종류

- 5) 방화벽 정책 적용

- 6) 방화벽 설치 위치

- 7) 방화벽 이중화 구성

- 4. 침입탐지

- 1) 침입탐지시스템

- 2) 침입탐지시스템 구성

- 3) 침입탐지시스템 기능

- 4) 침입탐지시스템 활용

- 5. DDoS 차단(Anti-DDoS)

- 1) DDoS 공격

- 2) DDoS 공격 유형

- 3) DDoS 차단시스템

- 4) DDoS 대응센터

- 5) DDoS 대응 우회서비스

- 6) DDoS 비상대응센터 서비스

- 7) DDoS 대응센터 구성

- 6. 기타 네트워크 보안

- 1) DHCP 보안

- 2) Storm 트래픽 제한

- 3) 스위치에서 불필요한 멀티캐스트 및 유니캐스트 차단

- 4) PBR을 이용한 트래픽 제한

- 5) DDoS 공격차단(cmd.exe 명령어 차단)

- 6) COPP

- 7. 망분리

- 1) 망 미분리 취약점

- 2) 망분리 유형

- 3) 망분리 보안취약 사례

- 4) 망분리에 따른 원격접속 구축 사례

- 1. 액세스 리스트

- 9장. 인프라 보안

- 1. 인프라 보안 개념

- 2. 인프라 분야별 보안시스템

- 3. 인프라 보안의 진화

- 4. 보안성 검토

- 5. 개발 보안성 검토

- 1) 프로그램 소스코드 취약점 진단

- 2) 모의해킹

- 6. 인프라 보안성 검토

- 1) 정보보호시스템 적용 구분

- 2) 인프라 보안성 검토 사례

- 3) 인프라 보안성 검토 사례

- 10장. 트러블 슈팅

- 1. 네트워크 인프라 구성상 장애 포인트

- 2. 멀티캐스트 UDP 데이터 중복 전송

- 3. 데이터 전송 러시 테스트 시 Output Drop 발생

- 4. 네트워크 라우팅 오류로 인한 Flapping 현상 발생

- 5. 클라이어언트 단말에서 간헐적인 패킷 누락 및 Ping 응답 지연현상

- 6. 방화벽 Failover 반복 발생으로 VIP 흔들림 현상

- 7. UDP Multicast 데이터 수신 장애

- 8. 과도한 데이터 전달로 인한 TCP 세션 단절

- 9. UDP 브로드캐스트 데이터 수신 누락 발생

- 브로드캐스트 패킷 전송 확인

- 10. 회선구간 장애전환 처리 오류

- 11. 라우터 HSRP 구간 I/F 애러로 인한 HSRP 오동작

- 12. 특정단말의 트래픽 과부하로 인한 지연현상 발생

- 13. 네트워크 포트 Error Disable로 인한 포트다운

- 14. 도메인 사용일 만료로 인한 DNS Query 불가

- 15. LLCF 설정 누락으로 데이터 손실

- 11장. 네트워크 및 정보 보호 인프라 구축 사례

- 1. 내부망 구축

- 2. 외부망 구축(인터넷)

- 3. 외부망 구축(전용구간)

- [실제 구축사례] 인터넷 백본 구축

- [실제 구축사례] 인터넷 백본 구축

- 12장. 맺음말

도서 오류 신고

정오표

정오표

[ p.50 : 하단 표의 /26(62) 행 ]

223 ~ 255

->

192 ~ 255

[p.111 : 박스 1행]

TCP RTO와 RTT(Roung Trip Time)연관성

->

TCP RTO와 RTT(Round Trip Time)연관성

[p.609 : 아래에서 7행]

10 bps 인터페이스 용량에

->

10Gbps 인터페이스 용량에

[p.612 : 10행]

fr-dlci Match on fr-이챠

->

fr-dlci Match on fr-dlci

[p.613 : 3행]

R1(config)#$ 100 permit ip 192.168.1.0 0.0.0.255 172.16.0.0 0.0.0.255

->

R1(config)#access-list 100 permit ip 192.168.1.0 0.0.0.255 172.16.0.0 0.0.0.255

[p. 617]

[R1 Interface Fastethernet 1/0 Input/Output Policing 적용]

->

[R1 Interface Fastethernet 1/0 Input/Output Shaping 적용]

[p.624 : 그림 7-39 그림 내 R1]

(VRF-R4) Lo2: 1.1.2.1

->

(VRF-R4) Lo4: 1.1.4.1

(VRF-R5) Lo3: 1.1.3.1

->

(VRF-R5) Lo5: 1.1.5.1

[p.624 : 그림 교체]

[p.625 : R1 센터 라우터 VRF 적용]

Loopback0 인터페이스를 VRF-R2에서 동작 설정

->

Loopback2 인터페이스를 VRF-R2에서 동작 설정//

Loopback0 인터페이스를 VRF-R3에서 동작 설정//

->

Loopback3 인터페이스를 VRF-R3에서 동작 설정//

Loopback0 인터페이스를 VRF-R4에서 동작 설정//

->

Loopback4 인터페이스를 VRF-R4에서 동작 설정//

Loopback0 인터페이스를 VRF-R5에서 동작 설정//

->

Loopback5 인터페이스를 VRF-R5에서 동작 설정//